Программы для маскировки вредоносного ПО или следов пребывания злоумышленников в компьютерных системах – руткиты – в подавляющем большинстве случаев используются хакерами для шпионажа, сообщила во вторник компания Positive Technologies.

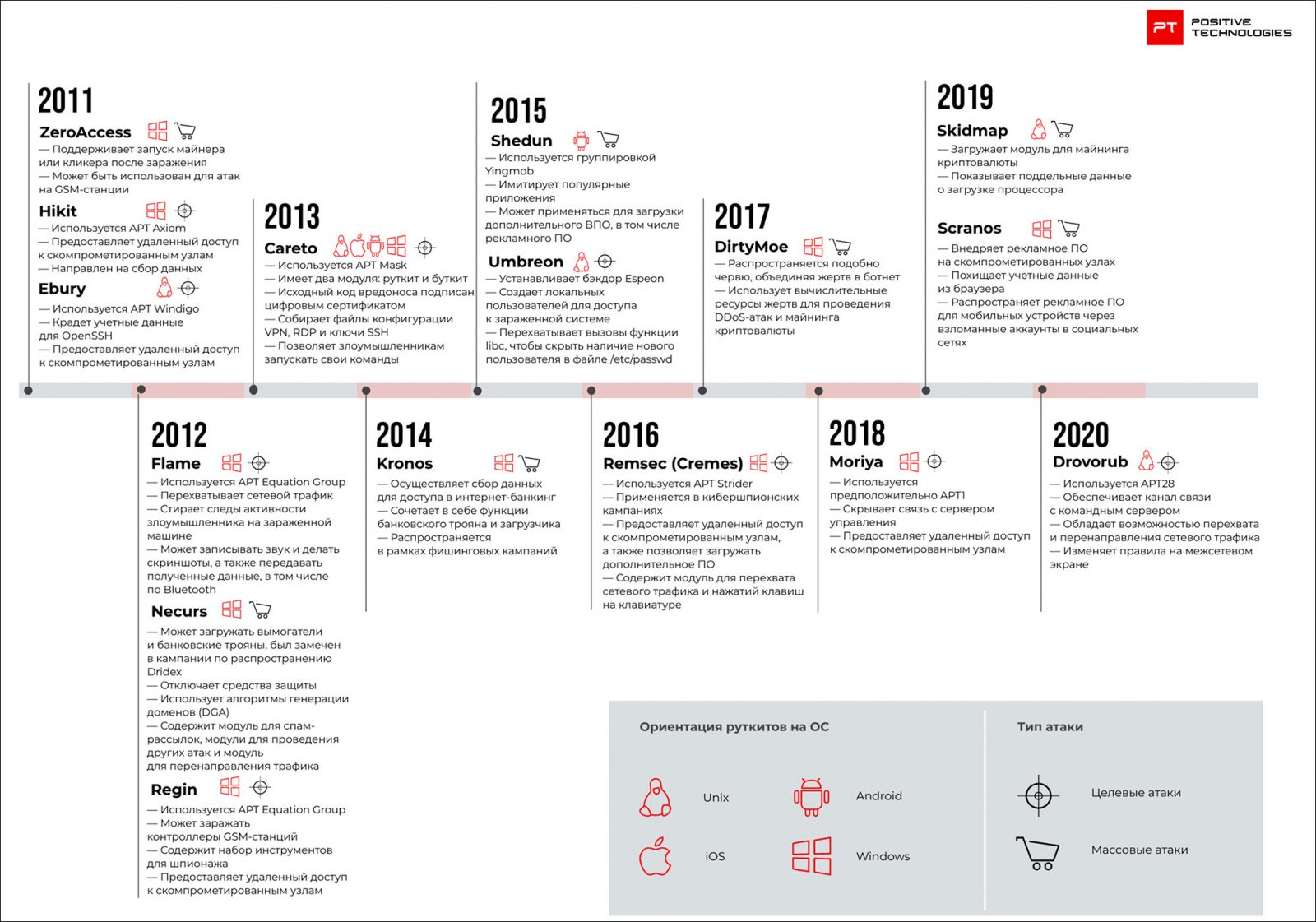

Аналитики компании провели масштабное исследование руткитов, используемых злоумышленниками за последние десять лет. Как показал анализ, семейства руткитов в 77% случаев использовались злоумышленниками для получения данных, примерно в трети случаев (31%) — «для извлечения финансовой выгоды», т.е. воровства, и лишь в 15% атак эксперты отметили мотив эксплуатации инфраструктуры компании-жертвы для проведения последующих атак.

В 44% случаев злоумышленники использовали руткиты в атаках на госучреждения. Чуть реже (38%) эти вредоносы применялись для атак на исследовательские институты. В топ-5 наиболее атакуемых посредством руткитов отраслей по итогам исследования также вошли телеком (25%), промышленность (19%) и финансовые организации (19%).

Более половины руткитов (56%) используются хакерами в атаках на частных лиц, показало также исследование. Главным образом это таргетированные атаки в рамках кампаний по кибершпионажу в отношении высокопоставленных чиновников, дипломатов и сотрудников целевых организаций.

«Руткиты …очень сложны в разработке, поэтому их используют либо высококвалифицированные APT-группировки (от «advanced persistent threat», изощрённые длительные атаки, осуществляемые квалифицированной преступной группой, члены которой имеют свои роли и специализацию – ред.), которые обладают навыками разработки подобного инструмента, либо группы, чьи финансовые возможности позволяют купить руткиты на теневом рынке, — поясняет аналитик Positive Technologies Яна Юракова. — Основная цель злоумышленников такого уровня — кибершпионаж и получение данных. Это могут быть как финансово мотивированные преступники, которые похищают крупные суммы денег, так и группировки, добывающие информацию и совершающие разрушительные действия в инфраструктуре жертвы в интересах заказчиков (в этом случае преступники также «мотивированы финансово» – ред.)».

По оценкам экспертов компании, стоимость готового руткита варьируется от 45 до 100 тысяч долларов и зависит от режима работы, целевой ОС, условий использования (например, вредонос можно взять в аренду на определённый срок) и дополнительных функций.

В некоторых случаях разработчики предлагают доработку руткита под нужды заказчика и предоставляют сервисное сопровождение. По данным исследования, 67% заказчиков нужны руткиты под Windows.

«Мы ожидаем, что руткиты продолжат использовать хорошо подготовленные APT-группировки. …Речь идёт уже не просто о компрометации данных и извлечении финансовой выгоды, а о сокрытии сложных целенаправленных атак, результатом которых может быть реализация недопустимых …событий — от вывода из строя объектов КИИ, таких, как атомные станции, ТЭЦ и электросети, до техногенных катастроф …и …политического шпионажа».